A VUELTAS CON EL SMISHING, ¿TENGO SOLUCIÓN?

Supongo que, como muchos otros profesionales de la ciberseguridad, reflexiono continuamente sobre si todos los actores implicados en el ecosistema tecnológico pueden de manera proactiva combatir las amenazas más relevantes que afectan a la sociedad en términos de seguridad digital. Año tras año, las cifras son cada vez más alarmantes y, a día de hoy, la situación no parece que vaya a mejorar en el corto plazo. Por ello, es necesario encontrar soluciones creativas que, dentro de la legalidad vigente, permitan proteger a los ciudadanos y garantizar sus derechos de conexión digital.

Es evidente, y supongo que la mayoría de los que lean esto lo tendrán claro, que las principales amenazas actuales están basadas en técnicas de ingeniería social como el phishing, vishing o smishing. Estas técnicas requieren cada vez menos conocimientos tecnológicos, pero implican una mayor sofisticación en las tácticas de manipulación de las víctimas.

Paradójicamente, estamos viendo un fenómeno cada vez más inquietante: muchos cibercriminales están comenzando a hacerse pasar por los propios equipos de ciberseguridad de las entidades que suplantan. Con el pretexto de «ayudar» a la víctima a evitar una estafa inexistente, logran que esta les otorgue acceso a sus cuentas o activos, consumando así el ciberdelito. En muchos casos, las consecuencias son trágicas, lo que subraya el nivel de manipulación y daño que estas técnicas pueden provocar.

Al mismo tiempo, no resulta difícil pensar que muchas empresas de telecomunicaciones (Telcos), por ejemplo, disponen de una inteligencia extremadamente amplia sobre recursos web maliciosos, como dominios o nombres de host utilizados por estos delincuentes. Sería lógico pensar que estas Telcos podrían bloquear fácilmente los intentos de conexión a estos sitios maliciosos ya identificados.

Sin embargo, aquí surge el problema: bloquear estas conexiones, al menos en el contexto legal español, choca frontalmente con el derecho de acceso a las comunicaciones garantizado por nuestra legislación. Sin una autorización expresa del usuario, no se puede bloquear el acceso a un recurso malicioso, por ejemplo un enlace web en un email, aunque se tenga plena constancia de su naturaleza y del riesgo que supone. Por ejemplo, el bloqueo a nivel de DNS estaría en conflicto con el Reglamento (UE) 2015/2120, que establece las normas para garantizar el acceso abierto a Internet. Este reglamento prohíbe a los proveedores de servicios de Internet (ISP) bloquear o limitar el acceso a contenido, aplicaciones o servicios específicos, salvo en casos concretos como:

- Cumplimiento de órdenes judiciales, como los bloqueos recientes a redes de IPTV contra la piratería de eventos deportivos en España

- Preservación de la integridad y seguridad de la red.

- Mitigación de congestiones temporales.

Sin embargo, se me ha ocurrido qué puede que exista una solución legal para permitir estos bloqueos que no viene tanto en la parte de ciberseguridad sino de la de propiedad intelectual.

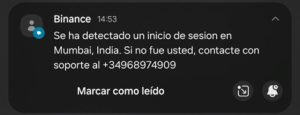

Veamos un ejemplo de SMShing: (gracias Monty @xMontyGG)

En este ejemplo, observamos un intento de suplantación del exchange de criptomonedas BINANCE, en el que se incita al usuario a ponerse en contacto bajo la falsa alerta de que su sesión ha sido iniciada desde un dispositivo remoto. Por supuesto, este supuesto peligro es completamente ficticio.

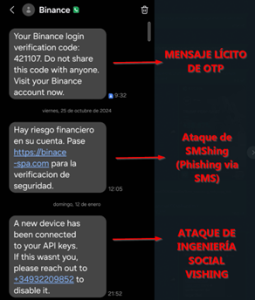

Una cuestión crítica que aprovechan los ciberdelincuentes en este tipo de ataques es que el modo conversación en las aplicaciones de SMS agrupa mensajes fraudulentos junto con los mensajes legítimos enviados por la entidad suplantada. Esto los hace aún más creíbles tanto en dispositivos Android como en iOS.

Este problema surge porque las plataformas de envío de SMS masivos permiten personalizar ciertos campos en los mensajes, uno de los cuales es el campo Remitente (Sender ID). Este campo puede configurarse con un nombre alfanumérico de hasta 11 caracteres (sin espacios ni símbolos), como por ejemplo: «BANCOPEPITO». Esto facilita que los atacantes logren que sus mensajes fraudulentos aparezcan en la misma conversación que los legítimos, aumentando así su efectividad y engañando a las víctimas con mayor facilidad.

Resumiendo el problema:

- Cualquiera puede enviar un mensaje a nombre de «BANCOPEPITO», por ejemplo.

- Si el receptor del mensaje usa ese servicio, su terminal agrupará por el “Sender ID” y lo verá junto a mensajes lícitos previos de «BANCOPEPITO».

Captura real de mi móvil con 2 ataques SMSHING distintos

Captura real de mi móvil con 2 ataques SMSHING distintos

Nótese la errata “BINACE” en el enlace para eludir otros sistemas de detección

Como se puede apreciar, este es un cóctel tan perfecto como simple (y barato) que los ciberdelincuentes están explotando de manera masiva para apoderarse de los activos financieros de las víctimas.

Ahora bien, identificado el problema, veamos la POSIBLE SOLUCIÓN:

La clave está en determinar si las Telcos pueden crear una lista blanca de números pertenecientes a las empresas que suelen ser víctimas de estas suplantaciones, principalmente bancos, aseguradoras y otras entidades financieras. De esta forma, cualquier intento de uso no autorizado de la marca, como en el caso del ejemplo con BINANCE, podría ser bloqueado sin vulnerar los derechos del usuario destinatario del mensaje fraudulento. Esto se basaría en las leyes que protegen a las marcas frente a usos no autorizados, más aún cuando están relacionados con un potencial delito.

Las Telcos podrían etiquetar automáticamente y/o bloquear un mensaje como no autorizado si el número desde el que se envía el SMS no figura en la lista blanca asociada a esa entidad legítima, ligando el uso de un término con propiedad intelectual sólo a números autorizados de teléfono. Esta solución no solo sería fácil de implementar, sino también increíblemente económica y eficiente. Además, ayudaría a mitigar los problemas de reputación que enfrentan las entidades suplantadas, que frecuentemente reciben las quejas de las víctimas. Es evidente que estas entidades serían las primeras interesadas en colaborar con este mecanismo de bloqueo.

Para hacer un símil, nadie puede fabricar una camiseta y estampar el logotipo de una marca registrada, ya que este está protegido por derechos de propiedad intelectual. Más grave aún sería intentar vender esa camiseta haciéndola pasar por un producto legítimo del fabricante, lo que constituiría un delito de falsificación.

¿Qué opináis?

¿Es factible?

¿Es una solución acertada?

¿se os ocurren alternativas o mejoras?

* Algunos gobiernos permiten a las telcos bloquear dominios maliciosos como parte de la seguridad nacional o ciberseguridad.

Andrés Naranjo “XXL”